ไตรมาสแรกของปี 2026 ได้ส่งสัญญาณว่า ระบบนิเวศ DeFi ไม่ได้ถูกโจมตีผ่านทางช่องโหว่ใน Smart Contract อีกต่อไป แต่มันครอบคลุมไปถึง Infrastructure, Supply Chain และความผิดพลาดของตัวผู้พัฒนาหรือผู้ใช้งาน

เพียงแค่ 3 เดือนแรกของปี 2026 แพลตฟอร์ม DeFi ก็ถูกแฮ็กไปแล้วกว่า 34 แพลตฟอร์ม มูลค่าความเสียหายมากกว่า 452 ล้านดอลลาร์ หรือประมาณ 14,700 ล้านบาท

สิ่งที่น่ากังวลคือ ระยะเวลาระหว่างการเปิดเผยช่องโหว่และการนำช่องโหว่นั้นไปใช้จริง ค่อยๆ สั้นลง จากหลายสัปดาห์เหลือเพียงไม่กี่วัน และในบางครั้งก็แทบจะเป็นนาทีต่อนาที เพราะข้อมูลจาก Human Security และ Trellix ระบุว่า Traffic ที่เกิดจาก AI Scrapers และ Agentic AI พุ่งสูงขึ้น 7,851% ในช่วงปี 2025 ถึง 2026

แฮ็กเกอร์ยุคใหม่ใช้ AI สแกนหาช่องโหว่ใน Legacy Code ได้เร็วกว่ามนุษย์หลายเท่าตัว และความเร็วนั้นคือสิ่งที่ทำให้ทีมรักษาความปลอดภัยตอบสนองได้ไม่ทัน

วันนี้ Cryptomind Research จะพาไปย้อนดูว่า มีแพลตฟอร์มใดบ้าง ที่ถูกผู้ไม่หวังดีโจมตีผ่านช่องโหว่เพื่อขโมยเงินไป

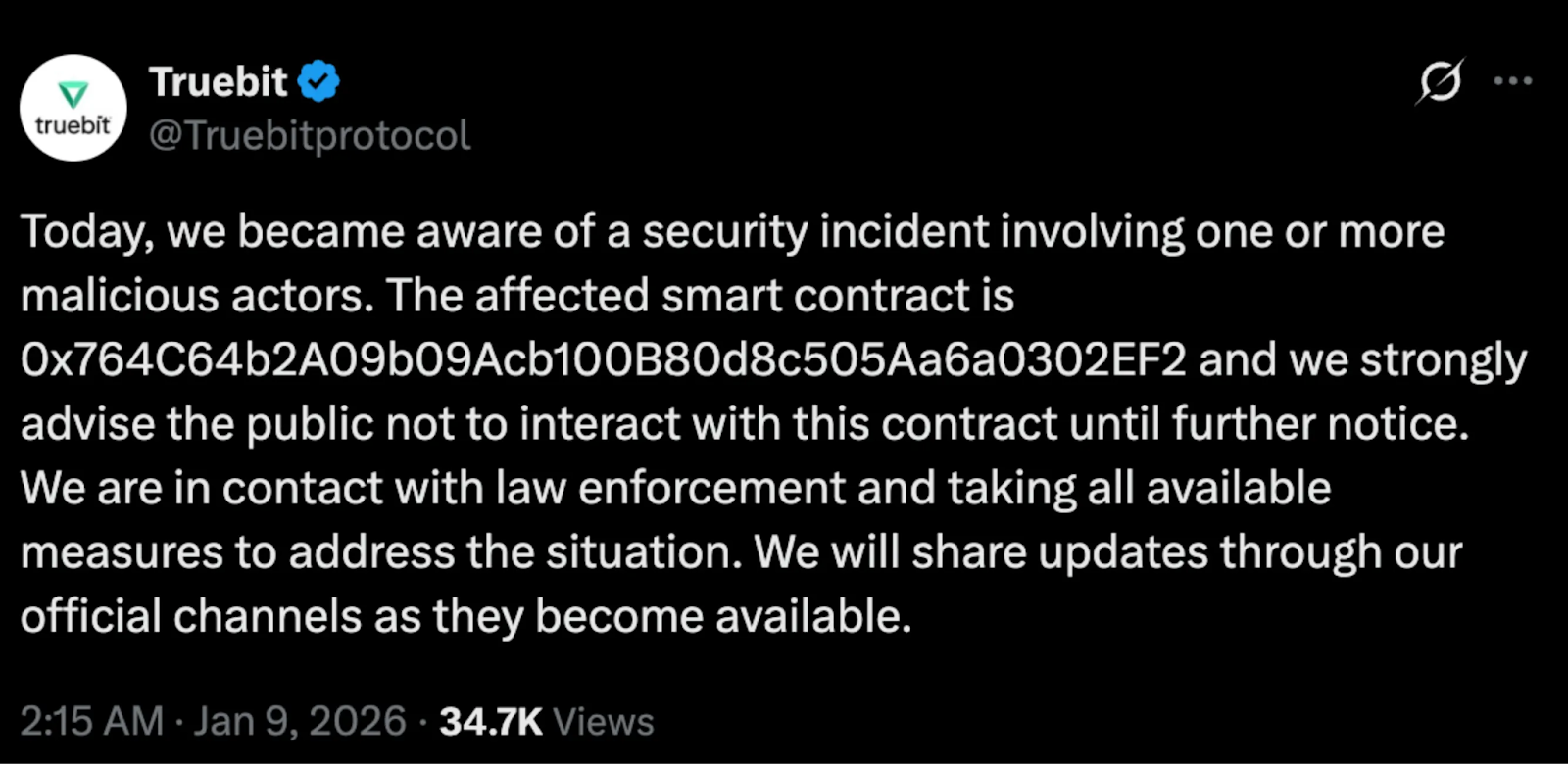

เมื่อวันที่ 8 มกราคม 2026 Truebit ได้ถูกโจมตี และถูกขโมย Ethereum ไป 8,535 ETH คิดเป็นมูลค่าประมาณ 26.6 ล้านดอลลาร์ จากช่องโหว่ใน Smart Contract อายุห้าปีที่เคยถูกเก็บเป็น Close Source และไม่เคยผ่านการตรวจสอบจากสาธารณะ

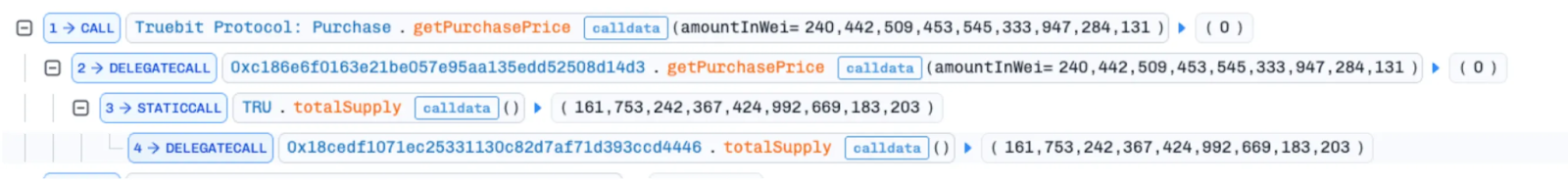

ปัญหาอยู่ที่สัญญาซึ่งเขียนด้วย Solidity เวอร์ชัน 0.6.10 ซึ่งไม่มีการตรวจสอบ Overflow โดยอัตโนมัติ แม้ทีมพัฒนาจะนำ SafeMath มาใช้กับส่วนอื่นของโค้ด แต่กลับละเว้นการป้องกันในตัวเศษของฟังก์ชัน getPurchasePrice แฮ็กเกอร์จึงได้ทำการ Reverse Engineering จนพบจุดบกพร่องนี้ แล้วส่งค่า AmountIn ที่ออกแบบมาเป็นอย่างดี ให้ฟังก์ชันรายงานว่าราคาสำหรับ Mint โทเค็น $TRU นั้นเท่ากับ 0 ETH

จากนั้นผู้โจมตีเรียกฟังก์ชัน Mint เพื่อสร้างโทเค็น $TRU จำนวน 240,442,509,453,545,333,947,284,131 หน่วยออกมาแบบฟรีๆ แล้วสลับไปเรียกฟังก์ชัน Burn ซ้ำหลายรอบเพื่อแลก TRU ทั้งหมดกลับเป็น ETH จาก Reserve ของโปรโตคอล

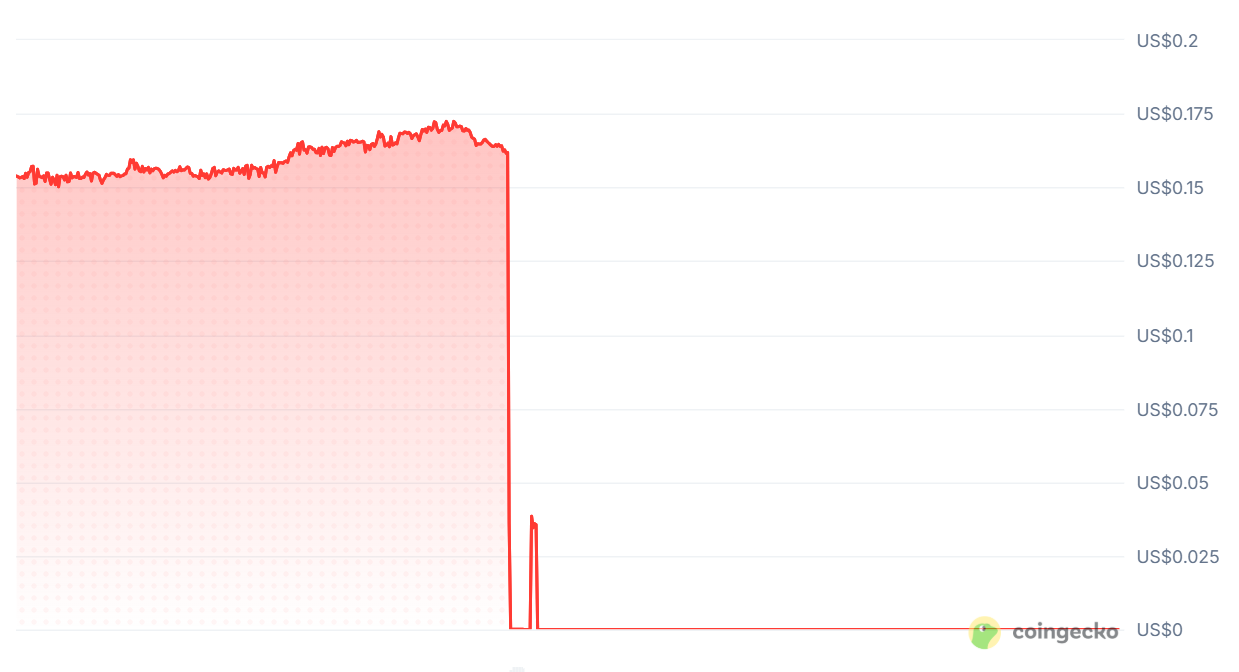

ส่งผลให้ราคา $TRU ดิ่งลงจาก 0.1659 ดอลลาร์ เหลือ 0.000000018 ดอลลาร์ ภายในเวลาไม่กี่นาที และสภาพคล่องบน DEX หายไปทันทีจนผู้ถือครองรายอื่นไม่สามารถขายทิ้งได้

ทีม PeckShield และ SlowMist ตรวจพบว่ากระเป๋าที่ใช้โจมตี Truebit มีความเชื่อมโยงกับเหตุการณ์โจมตี Sparkle Protocol ที่เกิดขึ้นไม่ถึง 2 สัปดาห์ก่อนหน้านี้ โดยผู้ก่อเหตุเป็นกลุ่มที่สแกนหาช่องโหว่ใน DeFi อย่างต่อเนื่อง ทรัพย์สินถูกกระจายไปยังกระเป๋าหลายใบ ก่อนถูกส่งไปทำการฟอกที่ Tornado Cash

Resolv ในวันที่ 22 มีนาคม 2026 ทำให้เราได้รู้ว่า Smart Contract ที่ผ่านการ Audit แล้วอาจไม่ช่วยอะไรได้เลยหากเป้าหมายของการโจมตีเป็นโครงสร้างพื้นฐานภายนอก แฮ็กเกอร์ได้เข้าถึง AWS Key Management Service ของ Resolv ซึ่งเก็บ Private Key เอาไว้ และใช้สิทธิ์นั้น Mint 80 ล้าน $USR จากเงินฝากเพียง 100,000 - 200,000 ดอลลาร์

หลังจากนั้น กลยุทธ์ที่แฮ็กเกอร์ใช้คือ ทำการแปลง USR เป็น Wrapped Staked USR แล้วค่อยๆ ทยอยแลกเป็น ETH ผ่าน DEX หลายแห่ง รวมแล้วประมาณ 11,400 ETH หรือราวๆ 24.5 ล้านดอลลาร์

ส่งผลให้ Stablecoin USR USR ร่วงจาก 1.00 ดอลลาร์ เหลือเพียง 0.025 ดอลลาร์

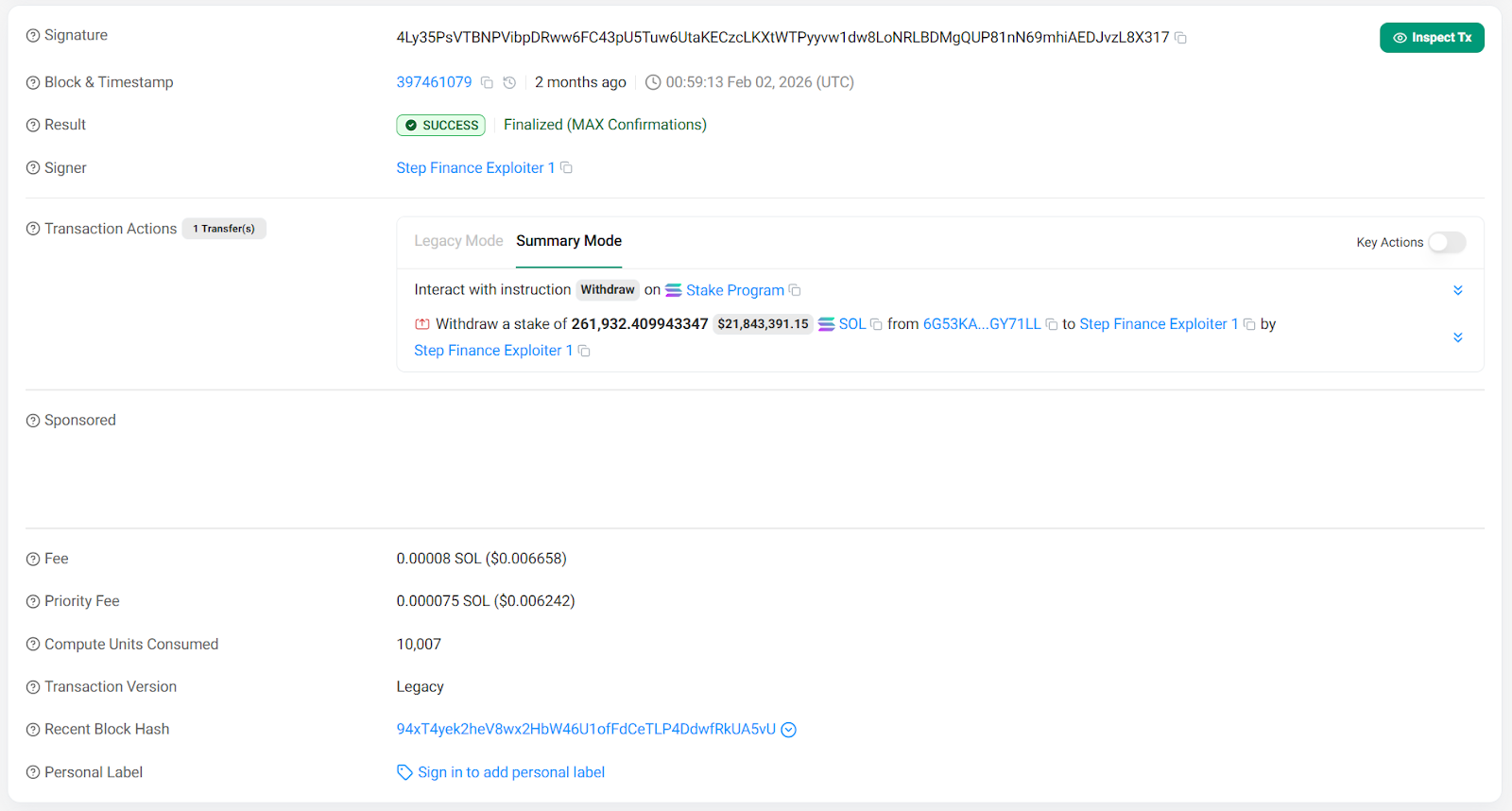

Step Finance แพลตฟอร์ม DeFi บน Solana ถูกโจมตีจนเสียหายไป 40 ล้านดอลลาร์ หลังจากอุปกรณ์ของทีมผู้บริหารถูกเจาะ ผู้โจมตีใช้วิธีผสมระหว่าง Zero-Day Exploit และ Phishing เพื่อเข้าถึง Treasury Wallet และ Fees Wallet ส่งผลให้ถูกขโมย 261,854 SOL ไป มีรายงานว่า Step Finance สามารถกู้คืนสินทรัพย์กลับมาได้เพียงประมาณ 4.7 ล้านดอลลาร์ ไม่ถึง 20% ของมูลค่าความเสียหาย

ราคาโทเค็น $STEP ร่วง -84% เหลือ 0.4241 ดอลลาร์ ความเสียหายนี้ทำให้ทีมงาน Step Finance ต้องประกาศปิดแพลตฟอร์มหลัก และโครงการในเครือเช่น SolanaFloor และ Remora Markets พร้อมประกาศจะรับซื้อโทเค็น $STEP คืนจากผู้ถือ โดยอิงตาม Snapshot ก่อนที่แพลตฟอร์มจะถูกโจมตี

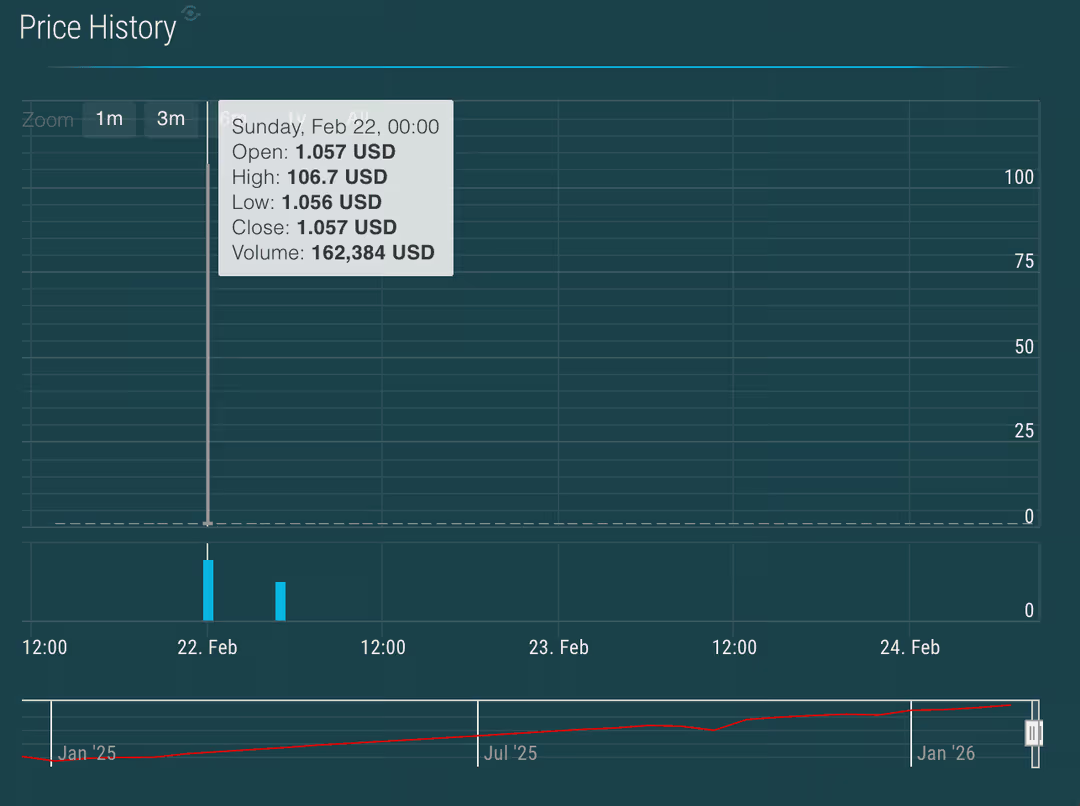

เมื่อวันที่ 22 กุมภาพันธ์ 2026 YieldBlox บนเครือข่าย Stellar ถูกโจมตีผ่านช่องโหว่ในระบบ Oracle ของแพลตฟอร์ม สร้างความเสียหายราว 10.2 ล้านดอลลาร์

ความผิดพลาดของ YieldBlox ไม่ได้เกิดจากช่องโหว่ของ Smart Contract แต่เกิดจาก Configuration ของ YieldBlox DAO ที่อนุญาตให้ใช้โทเค็น $USTRY เป็นหลักประกันได้ โดยอ้างอิงราคาจาก Reflector Oracle ซึ่งใช้กลไก VWAP บน USTRY/USDC ของ Stellar DEX ซึ่งในตอนนั้นมีปริมาณการซื้อขายไม่ถึง 1 ดอลลาร์ต่อชั่วโมง

ผู้โจมตีทำ Micro-Trade โดยซ์้อ $USTRY จำนวน 0.05 เหรียญที่ราคา 501 USDC ซึ่งสูงกว่าราคาตลาดกว่า 476 เท่า และเนื่องจากไม่มีธุรกรรมอื่นเกิดขึ้นในขณะนั้น ทำให้ VWAP Oracle จึงรายงานราคาของ USTRY ไว้ที่ 106.7 ดอลลาร์ เพิ่มขึ้นมากกว่า 100 เท่า

และด้วยราคาที่ของ USTRY สูงเกินกว่าปกติ ทำให้ผู้โจมตีก็ทำการกู้ 61.2 ล้าน XLM และ 1 ล้าน USDC ออกไปจนหมดด้วยการใช้ USTRY เป็นหลักประกันเพียงแค่เล็กน้อยเท่านั้น

ก่อนหน้านี้ Olumpix เคยออกมาเตือนถึงช่องโหว่เกี่ยวกับการตั้งค่าใน Oracle ของ YieldBlox มาก่อนหน้านี้แล้ว แต่ก็ไม่ได้รับการแก้ไข นอกจากนี้ YieldBlox ยังตรวจสอบ Health Factor เฉพาะขั้นตอนเริ่มต้นเท่านั้น แต่ไม่ได้มีการตรวจสอบในตอนกู้ยืมจริง

จากเหตุการณ์นี้ Stellar Validators สามารถอายัดสินทรัพย์ส่วนใหญ่ไว้ได้ประมาณ 7.2 ล้านดอลลาร์

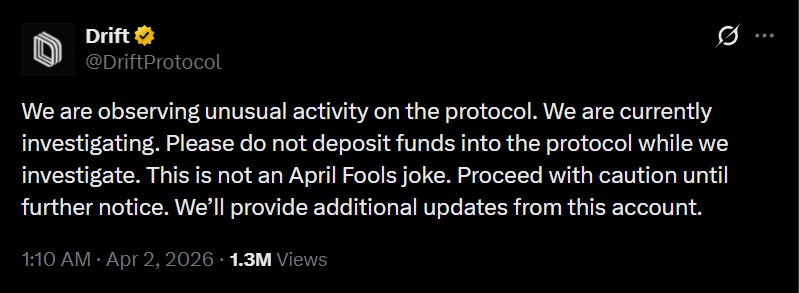

วันที่ 1 เมษายน 2026 ตามเวลาท้องถิ่น Drift Protocol แพลตฟอร์ม Perps DEX ที่ใหญ่ที่สุดบน Solana ถูกโจมตี Spot Market Vaults จนเสียหายกว่า 280 ล้านดอลลาร์ นับเป็นเหตุการณ์แฮ็ก DeFi ที่รุนแรงที่สุดในปี 2026 และใหญ่เป็นอันดับสองในประวัติศาสตร์ของเครือข่าย Solana รองจาก Wormhole Bridge เมื่อปี 2022

TRM Labs และ Elliptic ระบุว่านี้เป็นปฏิบัติการที่ผสมผสานระหว่าง Social Engineering, Governance Manipulation และ Oracle Manipulation อย่างซับซ้อน โดยแฮ็กเกอร์ได้เตรียมการมานานกว่า 3 สัปดาห์

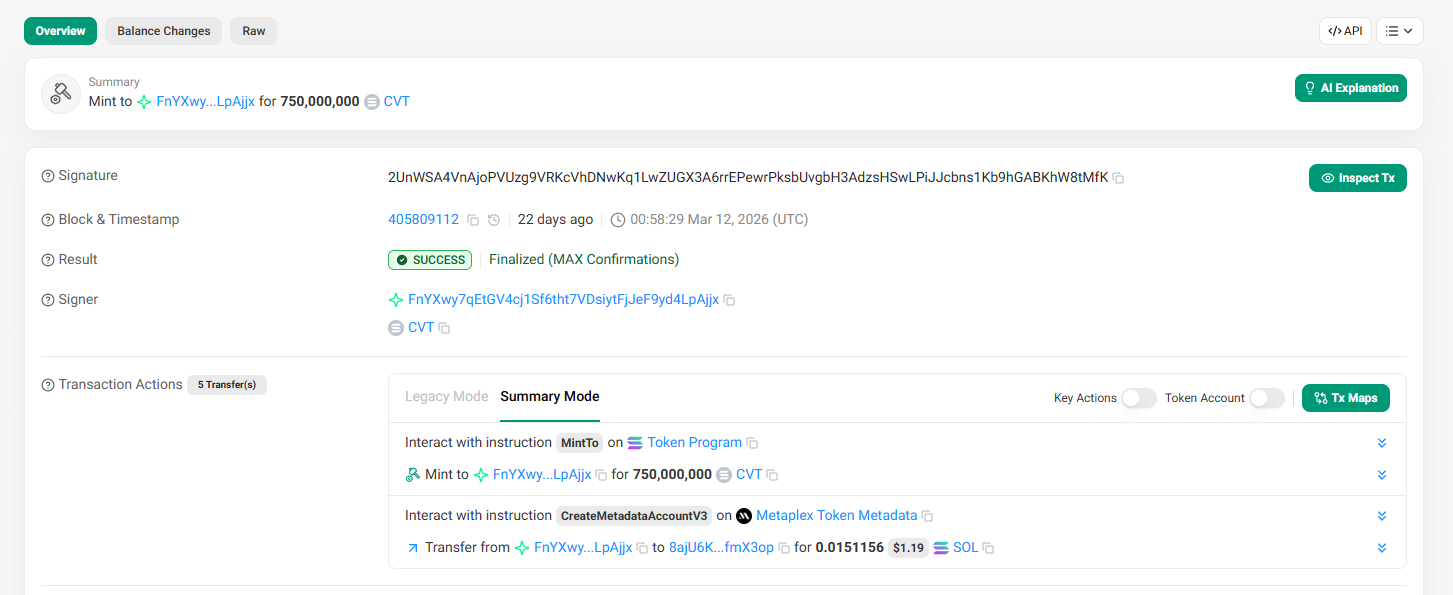

เมื่อวันที่ 11 มีนาคม 2026 แฮ็กเกอร์สร้างโทเค็นปลอมชื่อ CarbonVote Token (CVT) จำนวน 750 ล้านเหรียญ จากนั้นทำการสร้าง Liquidity Pool ขึ้นบน Raydium โดยใช้เงินจำนวน 500 ดอลลาร์ ทำให้ราคาของ CVT นั้นอยู่ที่ประมาณเหรียญละ 1 ดอลลาร์ และได้สร้างประวัติราคาของเหรียญผ่านการ Wash Trading

ในวันที่ 27 มีนาคม ผู้โจมตีใช้ Social Engineering หลอกให้สมาชิกของ Security Council ลงนามในธุรกรรมที่ดูเหมือนการอัปเดตระบบปกติ แต่ภายในแบบแฝงคำสั่งโอน Admin Authority และยกเลิก Timelock ทั้งหมด เหลือไว้เพียง ระบบ 2-of-5 Multisig แบบ Zero Delay

ในวันที่ 31 มีนาคม แฮ็กเกอร์ได้ทดสอบสิทธิ์ที่ขโมยมาโดยการทดลองโอนเงิน 2.52 ดอลลาร์จาก Treasury ของ Drift เพื่อยืนยันว่าตนเองเข้าถึงการควบคุมแบบสมบูรณ์แล้ว

วันที่ 1 เมษายน แฮ็กเกอร์ได้ทำการลิสต์เหรียญ CVT เข้าไปที่ Spot Market และได้ตั้งค่า Switchboard Oracle Feed ที่ตนเองควบคุมให้รายงานราคา โทเค็น CVT ในระดับที่ตัวเองต้องการ นอกจากนี้ยังเพิ่มจำนวนเงินสูงสุดที่ผู้ใช้งานสามารถถอนได้เป็น 500 ล้านล้านดอลลาร์

และเนื่องจาก Wash Trading ได้สร้างประวัติการซื้อขายที่เพียงพอ ทำให้ Oracle ของ Drift ยอมรับว่าราคานั้นว่าถูกต้อง ที่ราคาเหรียญละ 1 ดอลลาร์ จาก LPs ขนาดเพียง 500 ดอลลาร์เท่านั้น

แฮ็กเกอร์ได้กำหนดให้สามารถใช้โทเค็น CVT เป็นหลักประกันในการกู้ยืมสินทรัพย์ได้ จากนั้นก็ทำการฝากเหรียญ CVT จำนวนมหาศาล และทำการถอนสินทรัพย์ออกจำนวนมากออกจาก Vaults ของ Drift Protocol

เหรียญที่ถูกถอนออกไปมีทั้ง JLP, wSOL, cbBTC, USDC, SOL, BTC, ETH และเหรียญมีมอื่นๆ มูลค่ารวมแล้วประมาณ 285 ล้านดอลลาร์ กว่าทีมของ Drift Protocol จะรู้ตัว สภาพคล่องกว่า 85% ของแพลตฟอร์มก็หายไปหมดแล้ว

สินทรัพย์ที่ขโมยได้ถูกโอนจาก Solana ไป Ethereum ผ่าน CCTP ของ Circle อย่างรวดเร็ว โดยมีการโอน Ethereum จำนวนกว่า 38,820 ETH ภายในระยะเวลาไม่กี่ชั่วโมง ทำให้ Circle ถูกวิพากษ์วิจารณ์ว่าดำเนินการอายัตช้าเกินไปจนทำให้ไม่สามารถกู้คืนเงินส่วนใหญ่ที่ถูกขโมยมาเอาไว้ได้

ส่วนโทเค็น DRIFT ร่วงจาก 0.0724 ดอลลาร์ เหลือ 0.0417 ดอลลาร์ คิดเป็น -42%

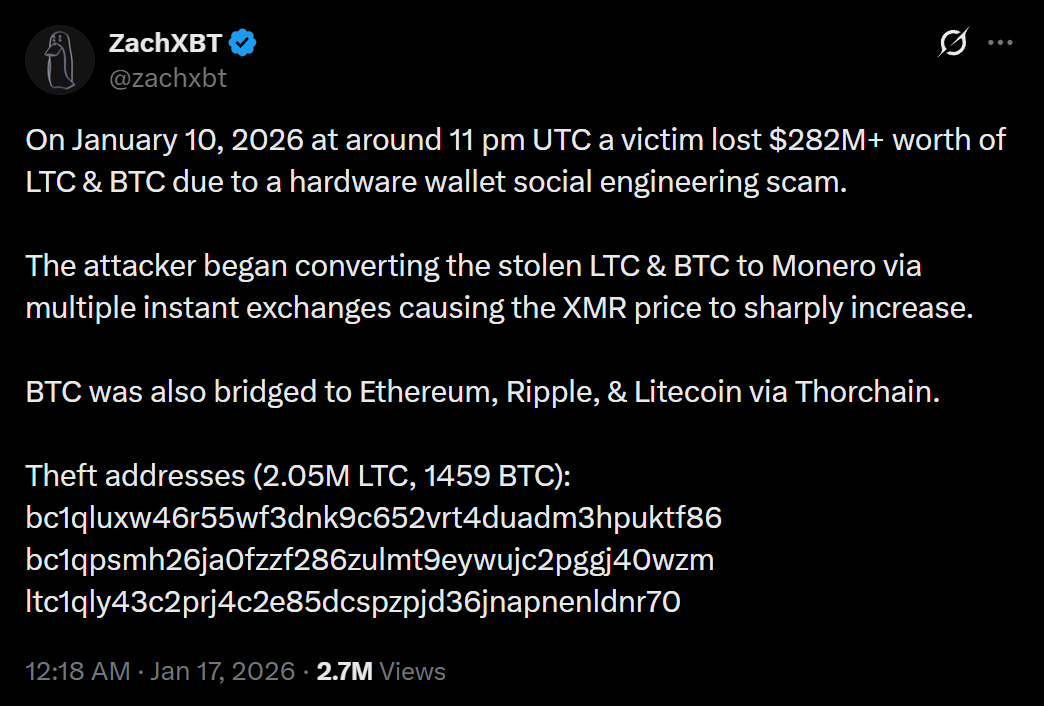

แต่เหตุการณ์โจมตีทางคริปโตที่ใหญ่ที่สุดในไตรมาสแรกของปี 2026 ไม่ใช้การโจมตีแพลตฟอร์ม DeFi หรือการแฮ็ก Smart Contract นะครับ แต่เกิดกับผู้ใช้งานทั่วไป

มีผู้ใช้ Trezor ซึ่งเป็น Hardware Wallet ยี่ห้อหนึ่ง ได้รับจดหมายผ่านทางไปรษณีย์ โดยข้อความด้านในจดหมายระบุว่าผู้ใช้งาน จะต้องทำการ Authentication Check ให้เสร็จสิ้นภายในวันที่ 15 กุมภาพันธ์ 2026 ซึ่งในจดหมายมี QR Code ที่พาไปยังเว็บไซต์ Phishing ที่เลียนแบบ Trezor Suite

โดยในเว็บไซต์จะหลอกให้ผู้ช้งาน กรอก Recovery Phase หรือ Seed Phase เข้าไป โดยอ้างว่าเพื่อทำการเปิดใช้งานระบบใหม่

และทันทีที่ผู้ใช้กรอกข้อมูลเรียบร้อย ทรัพย์สินทั้งหมดในกระเป๋าเงินของจะถูกโอนออกไปทันที

ความเสียหายที่เกิดขึ้นคือ Bitcoin จำนวน 1,459 BTC และ Litecoin จำนวน 2.05 ล้าน LTC คิดเป็นมูลค่ารวม 284 ล้านดอลลาร์

เป้าหมายของการโจมตีแบบนี้ไม่ได้เกิดขึ้นแบบสุ่มๆ แต่เป็นการเลือกเหยื่อโดยเฉพาะ ซึ่ง CertiK ได้ระบุว่าเหยื่อส่วนใหญ่เป็นนักลงทุนคริปโตยุคแรกๆ ที่มีการถือครองสินทรัพย์จำนวนมาก

ทรัพย์สินที่ถูกขโมยไปทั้งหมดถูกแปลงเป็น Monero (XMR) เพื่อให้การตามรอยธุรกรรมนั้นทำได้ลำบาก

ปี 2026 ถือเป็นปีแรกที่ AI ถูกนำมาใช้เป็นเครื่องมือโจมตีอย่างเป็นระบบ นักวิจัยค้นพบ 341 Skills จาก OpenClaw Framework ในตลาด OpenClawHub แสดงให้เห็นว่า ผู้ไม่หวังดีสามารถฝั่ง Module ที่ดูเหมือนเครื่องมือปกติ แต่แฝงไปด้วยอันตรายได้อย่างแนบเนียน

Socket/Endor Labs รายงานว่ามีมัลแวร์รุ่นใหม่ที่สามารถลบร่องรอยทิ้งได้ทั้งหมดในทันทีหากขาดการเชื่อมต่อจากเซิร์ฟเวอร์ที่คอยควบคุมมันอยู่ ทำให้การวิเคราะห์หลักฐานหลังเกิดเหตุการนั้นแทบเป็นไปใหม่ได้

มัลแวร์รุ่นใหม่ๆ พวกนี้ไม่ใช่แค่มัลแวร์ทั่วไป แต่เป็น supply‑chain worm ที่ออกแบบมาเพื่อขโมยคีย์คริปโต, seed phrase, private key ของ dev และ CI environment โดยตรง

กรณีของ Truebit กับ YieldBlox แสดงให้เห็นว่า ความเร็วของ AI ในการวิเคราะห์ช่องโหว่และลงมือเป็นปัจจัยสำคัญที่ทำให้ทีมรักษาความปลอดภัยตอบสนองได้ไม่ทัน

จากเหตุการณ์ที่เกิดขึ้นกับอุตสาหกรรม DeFi ในช่วงไตรมาสแรกของปี 2026 แสดงให้เราเห็นว่า DeFi ที่แม้จะดูแข็งแกร่งในระดับ Smart Contract แต่ยังคงมีความเปราะบางอยู่ในบางจุด และที่น่ากังวลก็คือ ประมาณ 80% ของแพลตฟอร์มที่ถูกแฮ็ก ไม่เคยฟื้นตัวกลับมาสู่ระดับเดิมได้อีกต่อไป ทั้งในด้านสภาพคล่องและผู้ใช้งาน

ในโลก DeFi แม้โค้ดอาจเป็นกฎหมาย (Code is Law) แต่โครงสร้างพื้นฐานและมนุษย์ที่บริหารจัดโค้ดนั้นคือผู้ตัดสินความปลอดภัยที่แท้จริง